-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

-

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

- 关于Apache Tomcat存在远程代码执行漏洞(CVE-2025-24813)的安全告知

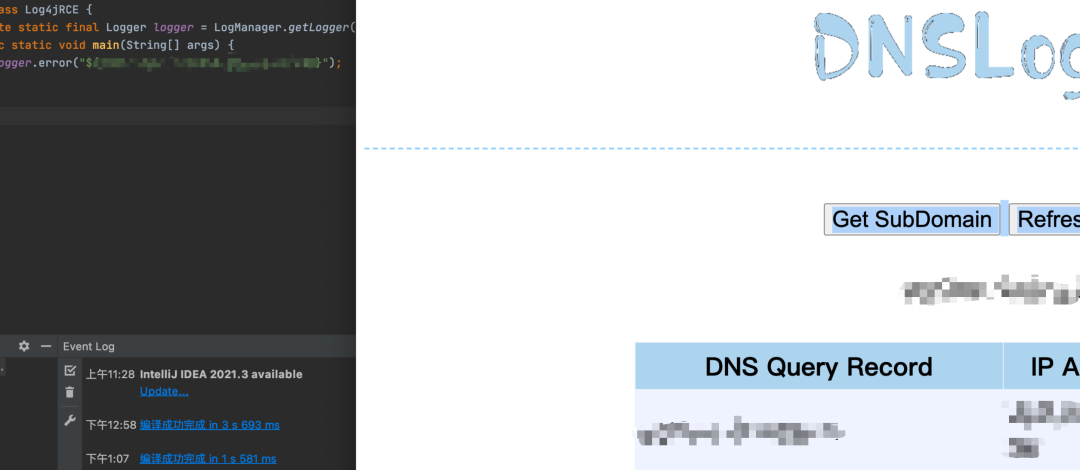

关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

时间:2021-12-16 16:42:14来源:信息安全服务部作者:梦之想科技

Apache Log4j 2.15.0-rc1 版本存在漏洞绕过,请及时更新至 Apache Log4j 2.15.0-rc2 版本。

漏洞背景

Apache Log4j 2是对Log4j的升级,它比其前身Log4j 1.x提供了重大改进,并提供了Logback中可用的许多改进,同时修复了Logback架构中的一些问题。是目前最优秀的Java日志框架。

漏洞详情

用户输入的数据触发错误条件被日志记录,即可造成远程代码执行。

影响范围

经验证 2.15.0-rc1 版本存在绕过,实际受影响范围如下:

Apache log4j 2.x < 2.15.0-rc2

漏洞复现

如果用户使用Apache Log4j 2框架进行日志记录,就存在漏洞被利用的风险。

修复建议

升级官方最新版本: