-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

-

- 关于向日葵远程命令执行漏洞的安全告知

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的安全告知

- 关于MeterSphere远程代码执行漏洞的安全告知

- 关于Apache Log4j 2远程代码执行漏洞(CVE-2021-44832)的安全告知

- 关于 Apache Log4j 2.15.0-rc1 远程命令执行的安全告知

- Apache Solr Velocity模版注入远程命令执行漏洞预警

- PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

- Oracle WebLogic高危漏洞(CVE-2019-2891)预警

- 漏洞预警|微软远程桌面服务曝远程代码执行漏洞(漏洞利用代码已被公布)

- 漏洞预警|Remote Desktop Protocol远程代码执行(CVE-2019-1181/1182)

关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

时间:2024-04-23 17:29:02来源:信息安全部作者:梦之想科技

Apache Zeppelin是一个让交互式数据分析变得可行的基于网页的开源框架,Zeppelin提供了数据分析、数据可视化等功能。

漏洞详情

Apache Zeppelin Shell解释器存在命令执行漏洞(CVE-2024-31861),shell 解释器类型的 notebook 可以直接执行 shell 命令,攻击者可以通过执行恶意命令来窃取系统上的敏感数据,如用户信息、配置文件等。利用该漏洞作为进入点,攻击者有可能执行上传后门,远程操控系统,传播病毒等其他恶意行为。

影响范围

0.10.1 ≤ Apache Zeppelin < 0.11.1

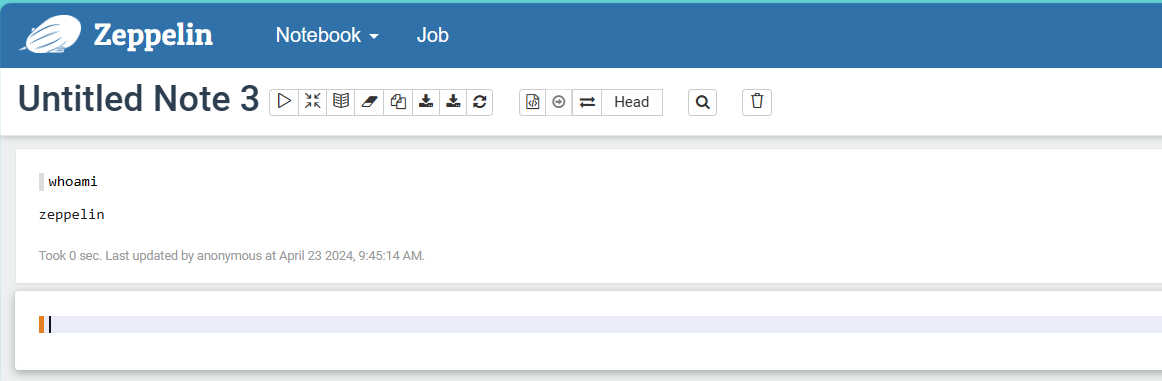

漏洞复现

修复建议

1、请前往官方补丁地址下载补丁,或升级到最新版本。

2、利用安全组设置其仅对可信地址开放。

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。